Lebih dari 400 miliar file PDF dibuka tahun lalu, dan 16 miliar dokumen diedit di Adobe Acrobat. Lebih dari 87% organisasi menggunakan PDF sebagai format file standar untuk komunikasi bisnis. Popularitas PDF menjadikannya sebagai sarana ideal bagi pelaku kejahatan digita; untuk menyembunyikan kode berbahaya. Selama bertahun-tahun PDF menjadi kendaraan untuk menyusup masuk ke sistem perusahaan, tetapi kini menjadi lebih populer.

Menurut riset dari Check Point, 68% serangan berawal dari email, dengan 22% di antaranya menyembunyikan malware dalam lampiran PDF. Taktik yang dipakai peretas adalah menanamkan tautan jahat, kode berbahaya, atau konten phishing di dokumen PDF.

Meski serangan berbasis JavaScript atau kerentanan pada PDF reader semakin berkurang, teknik rekayasa sosial kini mendominasi. Peretas memanfaatkan kepercayaan pengguna terhadap PDF untuk menyamarkan tautan phishing atau unduhan berbahaya.

Serangan PDF umumnya mengandalkan tautan ke situs jahat atau phishing. Rise Check Point menemukan bahwa peretas kerap menyisipkan gambar mirip merek tepercaya seperti Amazon atau DocuSign untuk mengelabui korban. Fleksibilitas mengganti tautan, teks, atau gambar membuat serangan ini sulit terdeteksi oleh sistem keamanan yang mengenalai tanda-tanda statis.

Teknik lain adalah dengan penyisipan kode QR ke dalam PDF, yang mana korban didorong untuk memindainya dengan ponsel mereka. Di kasus, penyerang mengandalkan rekayasa sosial untuk meminta korban menghubungi nomor telepon. Pendekatan ini sepenuhnya tidak menggunakan tautan yang diklik, melainkan menggunakan interaksi manusia yang signifikan.

Selain itu, peretas memanfaatkan layanan redirect legal seperti Bing, LinkedIn atau Google untuk menyamarkan URL jahat. Mereka juga mengaburkan struktur PDF dengan enkripsi atau objek tidak langsung agar sistem keamanan gagal mendeteksi klik yang tersembunyi. Selain itu, teks dalam gambar atau karakter tak kasatmata digunakan untuk mengacaukan sistem machine learning (ML) yang mengandalkan optical character recognition (OCR).

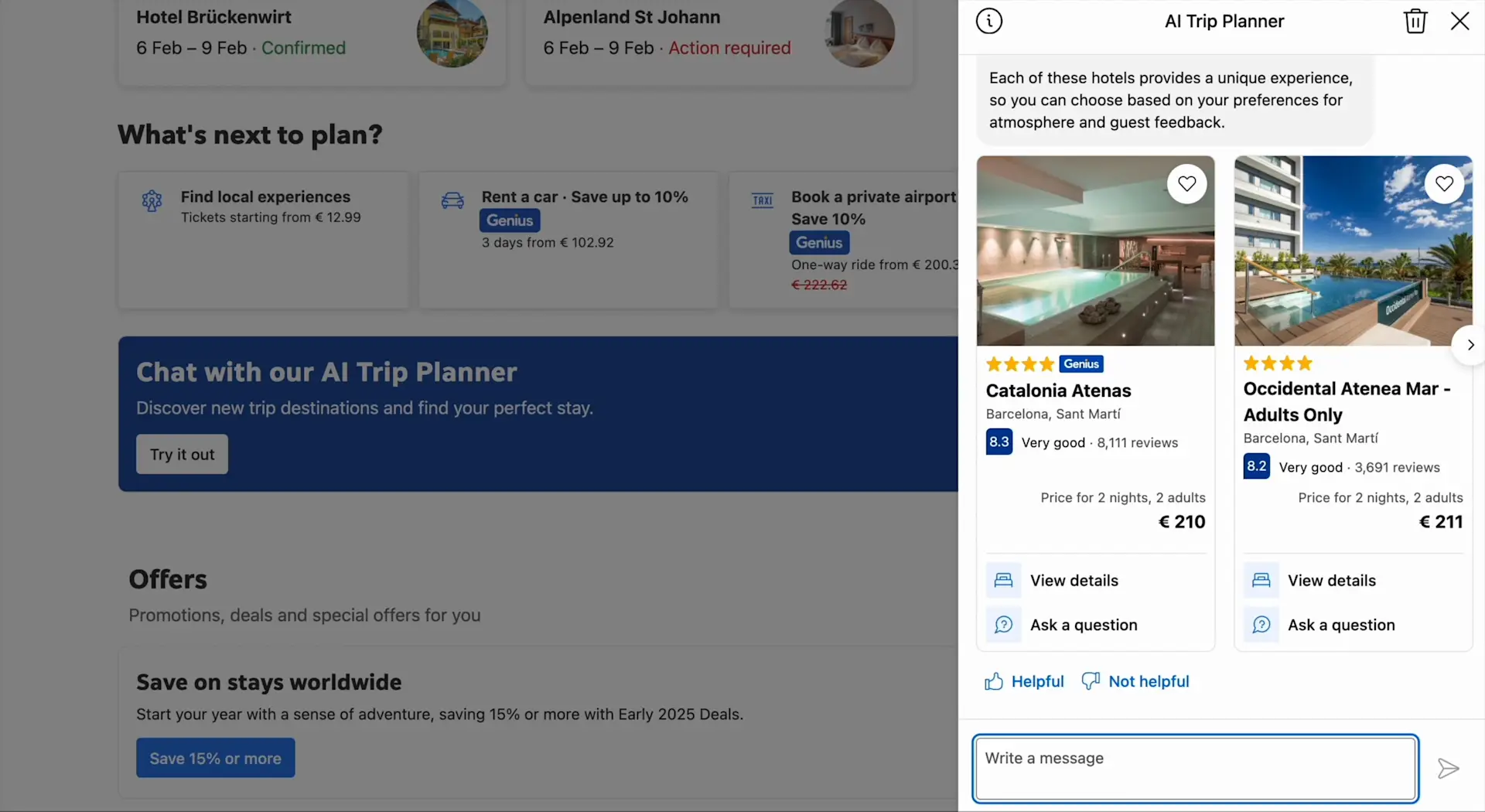

Meski ancaman semakin canggih, solusi seperti Check Point Threat Emulation dan Harmony Endpoint mampu memblokir serangan PDF secara real-time, termasuk ancaman zero-day, namun, kewaspadaan pengguna tetap penting.

Selain mengandalkan teknologi, pengguna perlu menerapkan kebiasaan yang mengutamakan keamanan. Verifikasi sumber email sebelum membuka lampiran, hindari interaksi dengan PDF yang meminta klik tautan, scan QR code, atau panggilan telepon mencurigakan, Perbarui perangkat lunak untuk menutup celah keamanan, gunakan PDF viewer modern dengan fitur keamanan terintegrasi, Dengan kombinasi teknologi dan kesadaran pengguna, risiko serangan berbasis PDF dapat diminimalkan secara signifikan.